Conceptos del software BackupChain Backup

Para obtener información detallada sobre el producto, visite la página de inicio de BackupChain.

Si maneja y almacena datos importantes en sus computadoras, Es importante que tenga en cuenta los siguientes conceptos relacionados con los datos copia de seguridad.

Backup en disco a nivel sectorial frente a Copia de seguridad de archivos frente a Copia de seguridad de máquinas virtuales

La copia de seguridad en disco a nivel sectorial es un proceso en el que todo el disco se está copiando en otro disco o en un disco virtual, o en un archivo contenedor. Disco La copia de seguridad no tiene que ser consciente de lo que hay en el disco; La copia de seguridad en disco es un copia sector por sector de un disco e incluye todo lo que pueda almacenarse en el disco, incluyendo áreas ocultas, archivos cifrados, fragmentación de archivos, etc.

La copia de seguridad de archivos es un proceso en el que la aplicación de copia de seguridad procesa cada archivo o documento por separado. La copia de seguridad de archivos ofrece muchos beneficios sobre copia de seguridad en disco, como el control de versiones de archivos, donde todo el historial de un El documento está disponible para su restauración. Además, la copia de seguridad de archivos se puede ajustar a Omita rápidamente los archivos sin cambios o no deseados en la copia de seguridad. BackupChain también ofrece una forma de cambiar la forma en que se procesa cada tipo de archivo (compresión, cifrado, deduplicación, longitud del historial de archivos, limpieza, etc.) dependiendo de su archivo extensión.

Mientras que la copia de seguridad del disco es útil para realizar una copia de seguridad de Windows sistema operativo en su totalidad, no se recomienda como reemplazo de archivo Backups. Del mismo modo, las copias de seguridad de archivos por sí solas no pueden restaurar el sistema operativo Windows sistema; por lo tanto, la mayoría de los administradores de TI eligieron una estrategia de copia de seguridad híbrida: Una estrategia de copia de seguridad a nivel sectorial. copia de seguridad del disco cuando el servidor o PC está completamente instalado con todas las aplicaciones y tal vez una o dos veces al año después de eso. Las copias de seguridad de archivos, por otro lado, son utilizado para asegurarse de que todos los documentos importantes se respaldan con la frecuencia que necesario para evitar pérdidas. Dado que las copias de seguridad de archivos omiten rápidamente todo sin cambios partes de la estructura de su servidor de archivos, pueden ejecutarse varias veces al día sin tener un impacto en la calidad de servicio de su servidor y sin consumiendo almacenamiento de copia de seguridad excesivo.

La copia de seguridad de máquina virtual es un proceso de copia de seguridad especializado en el que Las copias de seguridad de las máquinas virtuales se toman desde el host sin interrumpir o de lo contrario, interfiere con las máquinas virtuales en el host. Lo virtual El proceso de copia de seguridad de la máquina se comunica con la plataforma de virtualización (por ejemplo, Hyper-V) para llevar la máquina virtual a un estado coherente antes de la copia de seguridad. A continuación, se necesita un copia de seguridad de archivos coherente de todos los archivos de VM relevantes, que luego se comprimen, cifrado y/o deduplicado.

Compresión

La compresión es un método por el cual el tamaño de un archivo es Reducido en función de patrones repetitivos dentro del contenido de un archivo. Por ejemplo, si ciertas palabras se repiten muchas veces dentro de un documento de Microsoft Word, el El programa de compresión reemplaza cada palabra con un código mucho más corto.

Algunos tipos de archivos generalmente no contienen archivos repetitivos Patrones. Por ejemplo, WAV, AVI, MP3 y otros archivos multimedia o de música son Por lo general, no son compresibles porque su contenido es aleatorio y no repetitivo.

Por otro lado, archivos de texto, archivos de programa, bases de datos y Los archivos de imagen de máquina virtual, generalmente contienen una buena porción de espacio en blanco y bloqueos repetidos; Por lo tanto, se recomienda comprimir dichos archivos.

El software de copia de seguridad BackupChain se envía con varios ajustes preestablecidos de modo que activa y desactiva la compresión automáticamente según el tipo de archivo; Sin embargo, cambia la configuración y determina usted mismo si desea comprimir un tipo de archivo determinado o no.

Encriptación

El cifrado es un método que “aleatoriza” los datos hasta un punto. donde no puede ser reconocido. Los cifrados simétricos son programas que utilizan el mismo Contraseña y método para cifrar y descifrar información. Si decides cifre sus archivos, BackupChain usará un cifrado simétrico AES256 para cifrar sus archivos. AES es un estándar internacional abierto de la industria para la seguridad de los datos y es considerado uno de los algoritmos más seguros y eficientes para Cifrado (consulte http://en.wikipedia.org/wiki/Advanced_Encryption_Standard para obtener más información). AES256 también cumple con HIPAA.

Sin una contraseña suele ser imposible recuperar un archivo cifrado. Por lo tanto, si olvida su contraseña, no hay forma de Restaure sus archivos de copia de seguridad.

Deduplicación (Delta Compresión)

La deduplicación, también conocida como compresión Delta, es un método que compara un archivo con su contenido anterior. Por ejemplo, si se genera una copia de seguridad de archivos diaria incremental, BackupChain compara la copia de ayer con Contenido del archivo de hoy para encontrar las diferencias reales. Entonces, un archivo delta es generado que contiene sólo los cambios.

Los deltas diferenciales comparan los cambios que ocurrieron entre ahora y la primera copia de seguridad que se realizó (también llamada “completa” delta” o “copia completa”).

Debido a que los archivos delta (el contenido del archivo detectado cambia) entre ciclos de copia de seguridad) puede contener patrones repetitivos, tiene sentido Comprimirlos también. BackupChain está configurado para comprimir archivos delta automáticamente para ahorrar aún más espacio en su carpeta o dispositivo de copia de seguridad.

Tareas de copia de seguridad

Una tarea de copia de seguridad es un grupo de elementos de los que desea hacer una copia de seguridad en una proceso. Por ejemplo, puede configurar BackupChain para hacer una copia de seguridad de Mi Documentos y sus máquinas virtuales al mismo tiempo.

Las tareas de copia de seguridad pueden programarse para ejecutarse en momentos predeterminados, como cada 30 minutos, todas las noches a las 10 PM o semanalmente los sábados.

Con BackupChain puede configurar tantas tareas como necesite y ejecútelos simultáneamente si es necesario.

Programador: El Piloto automático

Un programador es un proceso en segundo plano que inicia tareas de copia de seguridad automáticamente cuando se produce el evento desencadenante. BackupChain ejecuta un programador como un Servicio de Windows en segundo plano; Por lo tanto, no es necesario iniciar sesión en Windows para que se inicien las tareas de copia de seguridad. Mientras la computadora esté encendida, Las copias de seguridad comenzarán en los intervalos de tiempo configurados.

El programador de BackupChain soporta varios tipos de programaciones:

Continuo: Ejecutar una tarea a intervalos determinados. Por ejemplo cada X minutos, horas, días o semanas. La tarea se repetirá indefinidamente a intervalos especificados.

Diariamente: Ejecute tareas cada n días a una hora de inicio determinada. Por ejemplo, a las 8 AM cada tercer día, o a las 11 PM todas las noches.

Semanal: Ejecute tareas en días específicos cada enésima semana. Para Por ejemplo, puede configurar una tarea para que se ejecute los lunes, miércoles y domingos en 9PM cada dos semanas.

Mensual: Ejecutar tareas en meses específicos, días del mes, y semanas del mes. Ejemplo #1: Ejecute copias de seguridad cada2º día de cada mes. Ejemplo #2: Ejecutar tareas cada tercer lunes de enero, marzo y Junio.

Carpetas de red

Una carpeta de red (o recurso compartido de red) es una carpeta de datos ubicada en otro equipo conectado a través de una red de área local (LAN) privada o VPN (red privada virtual).

Hay dos formas de acceder a recursos compartidos de red y ambas requieren autenticación. La autenticación es la transmisión de un nombre de usuario y contraseña al otro equipo antes de que el equipo remoto conceda acceso a sus archivos.

Una forma de tener acceso a la carpeta de red es mediante una ruta de acceso UNC. Este es el método soportado por BackupChain y también es el más flexible método. Estos son varios ejemplos de rutas UNC y cómo deben introducirse en BackupChain:

\\nombreDeEquipo\nombre de carpeta

\\nombreDeEquipo.nombreDeDominio\Nombre de carpeta

\\<dirección IP>\\carpeta como en: \\192.168.1.1\nombreDecarpeta

Al conectarse a una carpeta de red, es muy importante deje que Windows sepa cómo autenticarse. El nombre de usuario debe ir precedido del Nombre o dirección de la red del dominio o del servidor para dejar claro cómo Se debe realizar la autenticación.

Ejemplos de nombres de usuario, en lugar de joe use: joesdomain\joe (en una configuración de dominio)

O

192.1.3.5\Joe (en un grupo de trabajo o entorno mixto para autenticar como usuario Joe creado en el servidor con la dirección 192.1.3.5)

O

Fileserver4\joe (en un grupo de trabajo o configuración mixta para autenticarse como usuario Joe creado en el servidor “fileserver4”)

Dominios y grupos de trabajo

Un dominio de Windows requiere un controlador de dominio, que es un Equipo que administra las cuentas de usuario y sus permisos de acceso. Estaciones y los servidores se autentican con controladores de dominio para obtener acceso a recursos en la red local.

Un grupo de trabajo es un enfoque de red descentralizado sin un controlador de dominio. En un grupo de trabajo, los equipos comparten recursos cuando pertenecen al mismo grupo de trabajo.

Cuentas de usuario de Windows

Microsoft Windows utiliza un concepto de sesión de usuario para proteger su computadora y red por acceso no autorizado y daños resultantes de software malintencionado, como virus.

Los usuarios pueden tener derechos restringidos. Por ejemplo, el El usuario de SYSTEM tiene acceso a casi todo, mientras que una cuenta de usuario invitado puede no se le permitirá acceder a ciertas carpetas en la computadora. Del mismo modo, puede compartir una carpeta para otros usuarios de la red y especificar qué usuarios pueden leer y quién es Se permite escribir y eliminar dentro de esa carpeta.

La mayoría de las personas no lo saben, pero su computadora funciona varias sesiones de usuario simultáneamente. Cada PC con Windows tiene un usuario SYSTEM y Varios otros usuarios con acceso restringido a archivos y recursos de red. El servicio en segundo plano de BackupChain, que realmente ejecuta las copias de seguridad incluso cuando no han iniciado sesión en Windows, se ejecuta en la sesión del usuario del sistema local.

Los programas antivirus y otros servicios en su computadora se ejecutan en diferentes sesiones de usuario, invisible para su sesión de usuario personal. Lo es Importante saber que las conexiones de red no son visibles para otros usuarios Sesiones. Las unidades asignadas y los recursos compartidos de red no se pueden crear ni autenticar en una sesión y accedido por otra. Por lo tanto, si usted personalmente tiene Acceso a una carpeta de red, estos derechos de acceso son privados para su usuario sesión. Otras sesiones de usuario, como el usuario del sistema local, no tienen el Los mismos permisos de acceso que tiene. Esto se hizo de esa manera para varios Razones. En primer lugar, protege su máquina de daños por virus y violaciones de seguridad. En segundo lugar, permite que varias personas trabajen simultáneamente en una sola computadora. (Esto es especialmente importante para los servidores).

Autenticación

Al conectarse a una unidad de red, es importante Comprender cómo funciona la autenticación.

En Microsoft Windows, cada equipo puede tener varios usuarios Las cuentas propias y varios usuarios pueden iniciar sesión en el mismo equipo simultáneamente. Por ejemplo, puede iniciar sesión físicamente como usuario “Sven” y Los procesos del sistema en segundo plano pueden estar utilizando cuentas de usuario internas para ejecutarse aplicaciones, como “SYSTEM”. Además, los servidores Windows permiten múltiples administradores para trabajar a través de Escritorio remoto en el mismo servidor simultáneamente, cada uno con su propia cuenta y pantallas de escritorio.

Pueden surgir problemas cuando varios usuarios se conectan al mismo servidor remoto o cuando existen varios nombres de usuario similares. Es por eso que deberías Use el siguiente patrón para conectarse a un recurso compartido de red:

\\nombreDeServidor.NombreDeDominio\Nombre de carpeta

Y luego inicie sesión usando este patrón de nombre de uso:

NombreDeDominio\SuDominioDeUsuario

Si se conecta a un equipo que no está en un dominio:

\\ RemoteServerName \FolderName

Y use este patrón de nombre de usuario:

RemoteServerName\UserNameEn RemoteServer

Este método garantiza que Microsoft Windows entienda qué usuario y a qué servidor te refieres.

En una red simple sin dominios puedes usar una más simple Iniciar sesión:

\\nombreDeServidor\carpeta

E inicie sesión con el nombre de usuario.

Desafíos comunes de conexión de red

BackupChain ejecuta copias de seguridad en un servicio en segundo plano llamado “BackupChain Service” y está utilizando la sesión de usuario del sistema local. Nota: Las copias de seguridad no se ejecutan en la aplicación visible para el usuario. Porque el El proceso en segundo plano utiliza el usuario del sistema local, ese usuario necesita autenticarse por separado con cada servidor de red utilizado.

Su propia sesión de usuario puede estar conectada al recurso compartido de red Pero el usuario del sistema local es una sesión independiente que tiene su propio conjunto de Conexiones de red, diferentes a las suyas. Al agregar un recurso compartido de red a BackupChain, utiliza las credenciales de inicio de sesión que ingresó para autenticarse con el otro equipo de la red.

Nota: No puede utilizar dos usuarios diferentes para conectarse al mismo servidor de la red. Ejemplo: Supongamos que tiene un servidor llamado dataserver y contiene dos recursos compartidos: archivos de datos y archivos de música. Puede utilizar Dataserver\user1 para conectarse a \\dataserver\datafiles y \\dataserver\musicfiles

No puede conectar dos usuarios para conectarse de un PC a uno servidor:

Dataserver\user1 para conectarse a \\dataserver\datafiles

Y Dataserver\user2 para conectarse a \\dataserver\musicfiles

Nota: La limitación anterior es un Microsoft Windows y se aplica a todas las sesiones de usuario en su computadora. Por lo tanto, usted necesita dar a BackupChain las mismas credenciales de usuario que usa personalmente en su sesión de usuario. No puede conectar dos usuarios diferentes al mismo control remoto servidor simultáneamente.

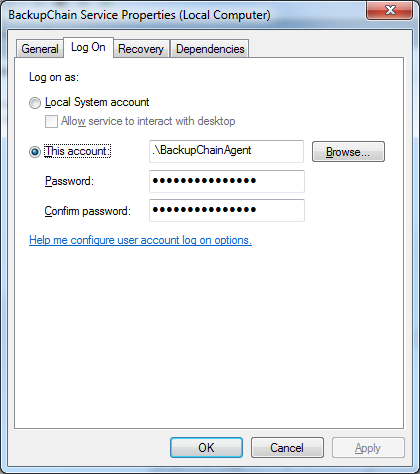

Una alternativa es no utilizar el usuario del sistema local para Servicio en segundo plano de BackupChain. Abra el Administrador de servicios o los Servicios desde el Panel de control mediante el menú Inicio de Windows. Busque el servicio llamado “BackupChain Service” y abra sus propiedades (vea la captura de pantalla a continuación). Navegar a la ficha Iniciar sesión y cambie el usuario de la cuenta del sistema local a una local administrador o administrador de dominio. Si estás en un dominio, ese usuario Debe ser un administrador local y también tener permisos en el servidor remoto. Si desea cambiar el usuario para el servicio en segundo plano de BackupChain que tiene que Seleccione un usuario administrador local.

Unidades de red a las que se accede a través de una letra de unidad asignada

No utilice unidades asignadas en BackupChain. En realidad BackupChain no mostrará unidades asignadas en la selección de carpetas y archivos Pantallas. Las razones se han expuesto en la sección anterior.

Las unidades asignadas son específicas de la sesión del usuario. El servicio en segundo plano de BackupChain se ejecuta como usuario del sistema local y no tiene Acceso a las unidades asignadas que utiliza personalmente cuando inicia sesión con las suyas propias nombre de usuario.

En su lugar, debe proporcionar una ruta de acceso UNC al recurso compartido de red con nombre de usuario y contraseña, consulte la sección anterior. Es posible que también deba cambiar el Usuario de Windows para el servicio en segundo plano de BackupChain, tal como se describe en la Sección anterior.

Otros Tutoriales Sobre Backup

- Eficiencia del almacenamiento de Hyper-V: procedimientos recomendados para un rendimiento óptimo

- Cómo ejecutar utilidades externas antes, durante, después de las copias de seguridad

- Un tutorial completo de Hyper-V: Introducción a la virtualización

- Restauración de máquinas virtuales de Hyper-V mediante el método basado en archivos

- Copia de seguridad de Hyper-V basada en archivos

- Procedimientos recomendados para el mantenimiento del sistema Hyper-V

- ¿Qué puede hacer BackupChain por mi negocio?

- Estrategias de Backup en Disco a Nivel Sectorial

- Backup y recuperación de máquinas virtuales de Hyper-V, paso a paso

- Memoria dinámica Hyper-V: pros y contras

- Imagen a disco: copiar imagen de disco virtual en disco físico

- Cómo configurar el servidor FTP / FTPS de BackupChain

- Presentación de la mecánica: estrategias de administración de memoria de Hyper-V

- Equilibrio de carga de Hyper-V: todo lo que necesita saber en 2 minutos

- Agregar archivos individuales a la tarea de copia de seguridad

- Recomendaciones generales

- Copia de seguridad de disco y convertidor de disco

- ¿Qué es FTP? Una introducción rápida

- Creación de tareas de copia de seguridad en disco: creación de imágenes de disco, clonación, restauración de imágenes

- Redes virtuales de Hyper-V: todo lo que necesita saber en 2 minutos

- La solución backup de seguridad de Hyper-V más compacta, flexible, fácil y rápida

- ¿Qué es Hyper-V? Una introducción sencilla

- Presentación de las fichas Opciones de registro, Opciones de copia de seguridad y Progreso

- Copia de seguridad en disco a nivel de sector frente a copia de seguridad de archivos frente a copia de seguridad de máquinas virtuales

- Cómo convertir una máquina física en una máquina virtual P2V en Hyper-V